Este artículo se publicó hace 13 años.

300.000 ordenadores, en riesgo de quedarse sin Internet

La interrupción estaría provocada por la desconexión de los servidores del malware DNS Changer por el FBI

En noviembre de 2011, el FBI confiscaba los servidores de una organización criminal, afincada en California bajo la coartada de la empresa ISC, que había conseguido infectar con virus informático a más de cuatro millones de usuarios. El objetivo de la epidemia era económico: el código malicioso (también denominado por su término inglés malware) redirigía a los internautas a páginas con publicidad por la que la organización cobraba.

El malware se llamaba DNS Changer (modificador de DNS, Domain Name Server) y entre las páginas a través de las cuales los criminales conseguían reemplazar anuncios e infectar a los usuarios figuraban las de Amazon, el Wall Street Journal o la cadena deportiva ESPN. De este modo, la banda podría haber recaudado más de 14 millones de dólares.

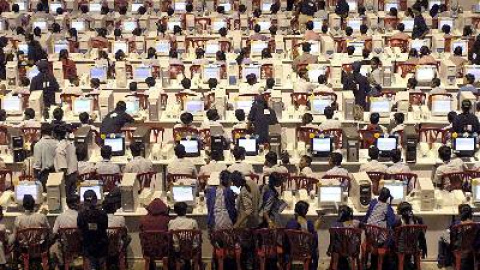

Hoy, el FBI desconectará los servidores confiscados y con ello se estima que, dado que muchos ordenadores aún contienen el código malicioso, podrían producirse para ellos un apagón de Internet. La cifra de ordenadores infectados podría superar los 300.000, según el grupo de trabajo del FBI, ubicados fundamentalmente en EEUU (69.517 ordenadores), Italia (26.494) e India (21.302). En el caso de España, el número de equipos infectados aún con DNS Changer se situaría en unos 10.213 ordenadores.

En España todavía hay 10.213 ordenadores infectados con el virus DNS ChangerDesde el Centro de Respuestas de Incidencias Informáticas de Luxemburgo se ha puesto a disposición de los usuarios una página web en la que éstos pueden comprobar si su DNS está comprometido. En este mismo sentido, el Instituto Nacional de Tecnologías de la Comunicación (INTECO) también cuenta con un chequeo de DNS que informa, además, si la IP de los ordenadores se encuentran en sus bases de datos de equipos infectados.

Soluciones para usuarios avanzadosSi los usuarios cuentan con conocimientos informáticos más avanzados es posible realizar la comprobación manual de una posible infección por este malware. Para ello, basta obtener las direcciones IP de los servidores DNS que utilice el ordenador y comprobar si éstas se encuentran en alguno de los siguientes rangos: 85.255.112.0-85.255.127.255; 67.210.0.0-67.210.15.255; 93.188.160.0-93.188.167.255; 77.67.83.0-77.67.83.255; 213.109.64.0-213.109.79.255; y 64.28.176.0-64.28.191.255.

Desde INTECO se informa de que una vez que los ordenadores hayan sido desinfectados, es necesario deshacer los cambios en la configuración DNS o, incluso, comprobar la configuración del router. Para ello, el organismo explica paso a paso en su página web las acciones necesarias para volver al ordenador a un estado original.

Boom de ataques económicosDesde que arrancó la crisis, los ataques con fines económicos se han incrementado significativamente. Así lo asegura Tim Rains, director en la iniciativa de seguridad de Microsoft Trustworthy Computing, que lleva seis años realizando el Informe de Inteligencia de Seguridad (Security Intelligence Report, SIR) que publica periódicamente la multinacional.

Esta tendencia del alza de malware no sólo se ha volcado en sectores específicos como la banca sino que además, tal y como explica Rains, "miran mucho más hacia las economías más fuertes". Es el caso de Alemania, uno de los países con tasas de infección más bajas de Europa y que, sin embargo, ha visto cómo se disparaban los ataques con EyeStye, "superando con mucho, incluso, a EEUU". Se trata de un troyano, capaz de capturar las pulsaciones de teclado y las claves de inicio de sesión para enviárselos después a un atacante remoto que puede descargar código malicioso y ocultar su rastro.

Rains asegura que "los criminales se están volcando con las economías más fuertes, donde se está moviendo más dinero. Sólo en Alemania se ha multiplicado por tres el número de infecciones". El experto destaca cómo Europa se ha convertido en la región donde más crecimiento de la actividad criminal se ha registrado en los últimos años. De hecho, los cerebros de la trama DNS Changer en su mayoría estonios (6 estonios y un ruso).

Comentarios de nuestros suscriptores/as

¿Quieres comentar?Para ver los comentarios de nuestros suscriptores y suscriptoras, primero tienes que iniciar sesión o registrarte.