Este artículo se publicó hace 4 años.

El fiscal fue informado de la compra ilegal del sistema de espionaje israelí por la cúpula policial, pero se negó a investigarlo

La acusación popular del caso Nicolás presentó denuncia por la adquisición sin autorización judicial de la "tecnología para interceptar y grabar conversaciones e información de teléfonos móviles inteligentes". Esa compra se produjo poco tiempo antes de que se grabara al ministro del Interior en su despacho y una reunión confidencial en Asuntos Internos con agentes del CNI. Pero el fiscal San Román estimó innecesario indagar sobre ese Pegasus con el que se espió a políticos catalanes.

Carlos Enrique Bayo

Madrid/Barcelona-

No sólo Público reveló en noviembre de 2017 las pruebas documentales de que el Director Adjunto Operativa (DAO) de la Policía Nacional, Eugenio Pino, había adquirido ilegalmente a Rayzone Group Ltd (con sede en Tel Aviv y relacionado con el Grupo NSO israelí) el sistema secreto de alta tecnología Pegasus con el que el comisario Villarejo hizo las grabaciones de la Operación Cataluña, sino que esa compra encubierta de spyware fue denunciada al fiscal del caso Nicolás, pero el letrado del Ministerio Público se opuso a que fuera investigada.

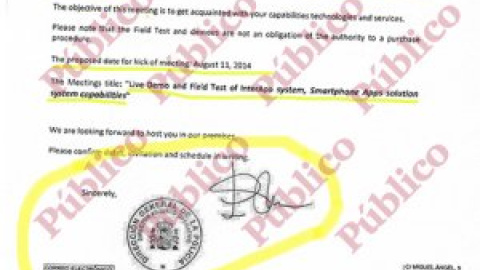

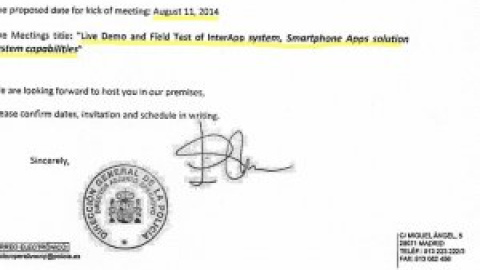

Así consta en el informe que el fiscal Alfonso San Román presentó el 1 de febrero de 2018 –al que ha tenido acceso este diario y cuyo encabezamiento reproducimos más arriba–, como respuesta al escrito de la asociación Justitia et Veritas, que había expuesto (el 27 de octubre de 2017) pruebas fehacientes de que esa compra de material de espionaje se hizo fuera de la ley. Esa denuncia de la acusación popular, que también obra en poder de Público, comienza así:

"Que mediante el presente escrito venimos a aportar documentación acreditativa de que la antigua cúpula policial, conformada por el entonces Director Adjunto Operativo del Cuerpo Nacional de Policía (DAO) D.EUGENIO PINO SANCHEZ y su jefe de gabinete D. JOSE FUENTES GAGO podrían haber dispuesto de la tecnología suficiente para interceptar y grabar conversaciones e información de teléfonos inteligentes (Smarphones) y otros dispositivos electrónicos sin autorización judicial como consecuencia de habérsela adquirida a la empresa RAIZONE GROUP LTD".

Las pruebas del delito: dos cartas con sello y firma del DAO, emails cruzados con la empresa israelí y el funcionario al que se ordenó usar una cuenta pantalla

Las pruebas presentadas por la asociación que preside el abogado Antonio Alberca incluían dos cartas con membrete y sello del DAO, así como la rúbrica del mismo Pino, y una serie de correos electrónicos cruzados con la empresa israelí de espionaje informático desde una cuenta pantalla de email, que demostraban que el máximo cargo uniformado de la Policía española había encargado y adquirido –con fondos reservados y sin la preceptiva autorización judicial– sistemas israelíes de espionaje de móviles de última generación.

Además, la denuncia aportaba el relato del funcionario de Asuntos Internos que fue obligado por sus superiores a crear una cuenta personal de correo electrónico desde la que enmascarar las negociaciones de Pino y Gago con el suministrador israelí: Matan Caspy, copropietario de Rayzone Group y socio también de NSO, la empresa que empezaba a desarrollar el programa de spyware Pegasus que después se emplearía para espiar a políticos catalanes como Roger Torrent o Ernest Maragall.

La descripción de los programas de espionaje de telecomunicaciones adquiridos –que inicialmente fueron denominados Sprinter e InterApp– explicaba que habían sido desarrollados "para las agencias de inteligencia y de aplicación de la ley, lo que les permite recopilar información de manera sigilosa desde la nube mediante vulnerabilidades de aplicaciones de teléfonos inteligentes (...) El sistema es totalmente transparente e indetectable, ni por el operador de telefonía móvil ni por el objetivo".

Dos grabaciones ilegales sin resolver: el ministro y el CNI

La denuncia de Justitia et Veritas también subraya que se empezaron a producir graves e inexplicables grabaciones ilegales secretas poco después de esa compra de sistemas de espionaje, como se puede ver en la página 6 de ese escrito que reproducimos aquí:

Casualmente en esas mismas fechas , se producen dos graves hechos a nivel policial de interceptaciones telefónicas que no han dejado rastro de su metodología.

1º.- Grabación de conversaciones entre el entonces Ministro del Interior, D.JORGE FERNANDEZ DIAZ y el ex jefe de la Oficina anticorrupción de Cataluña D.DANIEL DE ALFONSO LASO en el despacho del propio ministro los días 2 y 16 de Octubre de 2014 acerca de casos de corrupción en Cataluña y como utilizarlos. Dichas conversaciones fueron difundidas en el medio digital 'Publico' en el mes de junio de 2016, con eco en otros muchos medios de comunicación. Tanto el ministro D.JORGE FERNANDEZ Diaz como D.DANIEL DE ALFONSO, en sus

intervenciones en la comisión de investigación en el congreso de los diputados "sobre la utilización partidista en el Ministerio del Interior" reconocen que ninguno de ellos grabó ni sabía que estaban siendo grabados, (sesión 7 de 5 de abril de 2017). Asimismo de los informes realizados por el Ministerio del Interior y aportados a dicha comisión de investigación y que aquí adjuntamos no se ha podido determinar cuál fue el método de su grabación, si bien con la documentación que aquí se aporta podría darse explicación a dichos graves hechos delictivos de descubrimiento y revelación de secretos en los que es víctima el propio Ministro del Interior, máxime cuando el propio señor De Alfonso en la mencionada comisión de investigación insiste en que D.JOSE FUENTES GAGO fue el artífice de la reunión entre las víctimas de la grabación y difusión de dichas cintas.

2º.- Grabación, edición y difusión de la reunión mantenida entre miembros de la Unidad de Asuntos internos y componentes del Centro Nacional de Inteligencia y que es objeto de esta pieza separada nº2 , en fecha 20 de Octubre de 2014 en la sede de dicha unidad policial. Según ha quedado acreditado en la instrucción de la presente pieza dicha grabación es realizada a través del teléfono del periodista D.CARLOS MIER , del medio 'Información Sensible' vinculado al comisario jubilado D.JOSE MANUEL VILLAREJO PEREZ, –quien se ha definido en su declaración como Adjunto al Director Adjunto Operativo– siendo dicho medio el primero que refiere la existencia de dicha grabación el 22 de Noviembre de 2014.

Todo indica que los sistemas israelíes de espionaje se usaron para hackear el móvil de Martín-Blas, director de Asuntos Internos, y grabar a agentes secretos

De hecho, la acusación popular pide que se investigue la compra de esos sistemas de espionaje israelíes, porque todo indica que fueron los que se emplearon para grabar ilegalmente la reunión confidencial entre el entonces director de la Unidad de Asuntos Internos, su segundo y tres agentes del Centro Nacional de Inteligencia (CNI). Una gravísima violación de la seguridad del Estado que tiene todavía que ser juzgada y cuya ejecución no pudo ser explicada por los técnicos policiales españoles de la época.

El comisario Villarejo tuvo acceso a esa tecnología y la utilizó –además de para intervenir teléfonos en operaciones ilegales privadas por las que cobraba grandes cantidades a sus clientes, como se está demostrando en la causa Tándem– para realizar las grabaciones de la Operación Cataluña a partir de 2015. Cuatro años después, los técnicos canadienses de CitizenLab descubrirán troyanos de ese spyware (que acabaría llamándose Pegasus) en los teléfonos móviles de diversos políticos independentistas catalanes.

La denuncia de Justitia et Veritas ya advertía que la compra ilegal y secreta de esa tecnología era de una gravedad extrema "pues de confirmarse resultaría que la cúpula policial, habría adquirido sistemas de escucha e interceptación de comunicaciones y sin autorización judicial habrían podido grabar ilícitamente conversaciones mantenidas por ministros del Gobierno, miembros de los cuerpos y fuerzas de seguridad del Estado y del CNI".

Sin embargo, el fiscal Alfonso San Román desestimó esa oportunidad de investigar lo que a todas luces es una operación irregular de compra de sistemas de espionaje por la cúpula del Ministerio del Interior, y en su escrito de oposición adujo –además de variados obstáculos técnicos– que indagar sobre esa operación no garantizaba que se fuera a desentrañar la misteriosa grabación ilegal de Asuntos Internos y el CNI que se empleó para paralizar la causa del pequeño Nicolás. Y agregó:

El fiscal San Román adujo que la compra de software de espionaje por la Policía no es delito, pero no quiso indagar si se hizo fuera de la ley

El hecho de que el CNP [Cuerpo Nacional de Policía] compre un concreto software, si finalmente esto pudiera acreditarse después de la práctica de las diligencias que se SOLICITAN, no es, en sí mismo, ningún delito. La utilización de ese software por la Policía para el cumplimiento de sus funciones y conforme a los requisitos legales, tampoco lo sería. Se alude a la posible existencia de delitos de prevaricación y malversación, como hipótesis, si llegara a acreditarse lo que hasta ahora no conocemos, esto es, que se compró el software y la adquisición se hizo sin cumplir los requisitos legales sobre contratación administrativa.

Empero, el fiscal San Román también reconoció que la investigación judicial que tenía a su cargo no había obtenido ningún resultado porque técnicamente se desconocía si la grabación ilegal en el despacho del director de Asuntos Internos se hizo implantando un sistema espía troyano en el móvil de Martín-Blas, como había concluido la Comisión Judicial que lo indagó:

A esta conclusión llega la Comisión Judicial después de analizar varios indicios que apuntan en esa dirección. Desde un punto de vista informático, sin embargo, todos los informes periciales de Policía Científica realizados afirman que ese móvil no contenía aplicaciones dañinas. Por su parte, el informe del Centro Criptológico Nacional (CNI) [SIC] afirma que, aún no conteniendo esas aplicaciones dañinas, es posible técnicamente que haya tenido instalada una aplicación dañina y que esa aplicación u otra haya borrado todo vestigio de la misma. Es una posibilidad técnica que desconocemos si fue o no utilizada porque, como ya se ha dicho, no hay rastro alguno.

Es decir, el Centro Criptológico Nacional vino a reconocer que el nivel tecnológico disponible entonces en España no permitía saber si ese delito se cometió mediante sistemas informáticos más avanzados. Como por ejemplo los que se producen en Israel para los servicios secretos de todo el mundo, y que son casi imposibles de rastrear.

Sin embargo, el fiscal se opuso a que se estudiase la posibilidad de que el móvil de Martín-Blas pudiera haber sido hackeado con el spyware comprado a los israelíes, pese a no existir ya ninguna otra vía de investigación técnica posible.

Así que el delito quedó sin resolver.

Comentarios de nuestros suscriptores/as

¿Quieres comentar?Para ver los comentarios de nuestros suscriptores y suscriptoras, primero tienes que iniciar sesión o registrarte.